Michael Cain

0

2597

119

Если вы похожи на меня, вы довольно привязаны к своему смартфону. Я использую свою почти постоянно, проверяя электронную почту, пока я в пути; Я играю в игры на нем, исследую работу, общаюсь, общаюсь с социальными сетями и наслаждаюсь видео. Я также широко использую камеру, чтобы сфотографировать семью и друзей.

Если вы похожи на меня, вы довольно привязаны к своему смартфону. Я использую свою почти постоянно, проверяя электронную почту, пока я в пути; Я играю в игры на нем, исследую работу, общаюсь, общаюсь с социальными сетями и наслаждаюсь видео. Я также широко использую камеру, чтобы сфотографировать семью и друзей.

Я уверен, что я не одинок в этом широком использовании моего портативного мультимедийного компьютера и устройства связи. Но у вас установлено программное обеспечение безопасности? Вы даже знаете о рисках для вашего смартфона?

Похоже, что у пользователей - как опытных, так и обычных пользователей - общее недомогание, что, поскольку ваш компьютер умещается в вашем кармане, он не может быть заражен вредоносными программами, троянами, червями или другими угрозами. Это, конечно, смешно и, возможно, связано с давним недопониманием природы передачи вредоносных программ..

Преимущества, предоставляемые нам смартфонами, огромны; угрозы, которые они могут внести в нашу жизнь, если оставить их незащищенными, значительны.

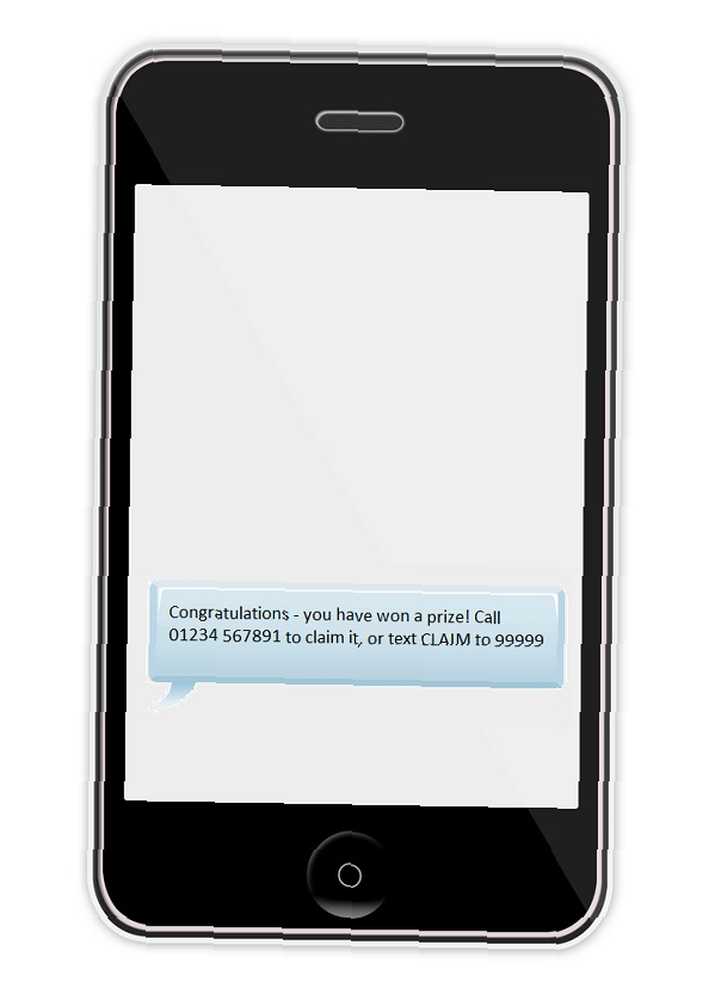

Угрозы из смс

Как ни странно, служба обмена текстовыми сообщениями старой школы - популярный выбор для мошеннических программистов, работающих в хакерских бандах по всему миру. SMS-спам достаточно плох, но вы уже подумали, что это может быть формой Smishing??

Этот термин используется для обозначения попыток фишинга, отправленных с помощью SMS, и используется для того, чтобы обмануть жертв, заставляя их передавать личные данные, возможно, поддельной компании доставки. Мошенничество может быть достигнуто либо полностью с помощью ответного сообщения, либо путем вызова номера, на котором записана информация.

После записи эта информация может быть использована для создания поддельного банковского счета.

Ответ, конечно, состоит в том, чтобы удалить любые такие сообщения, что бы они ни предлагали.

Риски безопасности Wi-Fi и Bluetooth

Бесплатные точки доступа Wi-Fi всегда выглядят привлекательно, но они могут оказаться как изобилующими вредоносными программами, так и предоставленными мошенниками, желающими захватить ваши личные данные, такие как пароли, данные кредитных карт и другую информацию, позволяющую идентифицировать пользователя. Если вы найдете бесплатный Wi-Fi в общественном месте, которое не предоставляется авторитетным бизнесом, избегайте его. Точно так же, если вы используете свой смартфон в качестве мобильной точки доступа, убедитесь, что вы установили безопасный пароль. Вы должны изменить это каждый раз, когда вы используете функцию горячей точки.

Еще одна угроза - военные текстовые сообщения, в которых автомобильные системы, подключенные к смартфону, можно взломать, прослушивая коды аутентификации, передаваемые с телефона на автомобиль. Лучший результат этого - то, что вы отслежены; самое страшное, что ваш автомобиль угнан без ключа.

По мере того, как такие системы становятся все более популярными и распространенными в автомобилях, все больше людей становятся мишенями - при нынешних условиях немногие автомобили могут быть активированы таким образом.

Любой пароль, который вы используете на своем телефоне, будь то для разблокировки, доступа к голосовой почте, а не только к электронной почте: ваша голосовая почта может быть взломана, тоже - вот как защитить ее не только электронной почтой: вашу голосовую почту можно взломать, тоже - вот как Чтобы обезопасить его или настроить Bluetooth, следует сменить устройство на что-нибудь запоминающееся. Невыполнение этого требования может привести к всевозможным проблемам.

Угрозы на основе местоположения

Благодаря беспроводным сетям, триангуляции мобильных телефонов и GPS можно использовать многие инструменты для смартфонов и планшетов, основанные на определении местоположения. Это могут быть спутниковые или социальные инструменты, но есть много угроз, о которых нужно знать.

Одним из них является геотеггинг, опция по умолчанию во многих приложениях для смартфонов, которую следует отключить, если вы хотите, чтобы ваше текущее местоположение оставалось в секрете.

Функции регистрации в социальных сетях также могут быть использованы для отслеживания вас. Когда преступник узнает о вашем местонахождении, он или она могут планировать напасть на вас или использовать ваше отсутствие в вашем доме или автомобиле, чтобы нанести преступный ущерб или кражу.

Приложения Опасности Жулика

На любой платформе есть мошеннические приложения. На Android их обычно можно обнаружить довольно быстро благодаря отзывам других (хотя на iPhone и Windows Phone такие приложения вряд ли будут включены в список), но может быть уже слишком поздно, если вы уже установили приложение. Вот почему вы должны устанавливать приложения только из надежных репозиториев..

Это может быть особой проблемой для пользователей Android, в основном потому, что есть несколько онлайн-магазинов, с которых можно установить программное обеспечение. Неудивительно, что количество угроз для Android увеличилось за последние несколько лет. Одним из примеров является Android.Spyware.GoneSixty.Gen. Обнаруженное в 2011 году, это вредоносное ПО, если оно установлено, отправляет важную информацию со своего телефона на удаленный сервер и удаляет себя в течение минуты..

Вы никогда не узнаете, что это когда-либо было там - пугающие вещи.

Что касается приложений, вы также должны знать, что укороченные URL-адреса в Twitter и электронной почте могут быть опасными. Это так же важно для смартфонов, как и для настольных компьютеров, так как результирующие ссылки могут быть легко адаптированы для обслуживания вредоносного кода в зависимости от подключаемого устройства..

Итак, вы хотите оставаться в безопасности?

Если вы предпочитаете, чтобы ваш смартфон или планшет не стали ключом для кражи вашего автомобиля, устройством для прослушивания или слежения или средством для отправки всех ваших личных данных группе преступников, специализирующихся на краже идентификационных данных, вам следует предпринять определенные шаги. принимать.

- Применить пароль блокировки экрана. Это особенно важно, если вы используете современное устройство Android, где функция перетаскивания на старт выглядит потрясающе. Что вы должны сделать, так это забыть о том, как хорошо это выглядит и как быстро реагирует, и использовать пароль.

- Не делайте джейлбрейк своего iPhone и не получайте root права на свой Android Как рутировать свой телефон Android с помощью SuperOneClick Как рутировать свой телефон на Android с помощью SuperOneClick. Преимущества для пользователей, которым требуются определенные типы приложений, превосходны на рутованном устройстве, но этот процесс также предоставляет доступ злоумышленникам, либо через приложения, либо напрямую через Интернет. Многие из команды MakeUseOf являются поклонниками разблокировки своих телефонов, но этого не следует делать без учета последствий и принятия необходимых мер для защиты.

- Избегайте небезопасных точек доступа. Если вы не хотите пользоваться смартфоном или планшетом (или даже ноутбуком), вам следует использовать либо собственную портативную беспроводную точку доступа (предоставляемую вашим телефоном), либо безопасную точку, защищенную паролем. Открытые сети могут оказаться улейом вредоносного ПО!

- Избегайте ненадежных приложений. Это целесообразно по нескольким причинам, не в последнюю очередь потому, что рецензирование, предлагаемое в онлайн-магазинах приложений, не имеет аналогов. Google Play - хороший пример, и он настолько успешен, несмотря на конкурирующие магазины приложений для Android. 5 лучших сайтов, которые помогут вам найти приложения для вашего телефона Android. 5 лучших сайтов, которые помогут вам найти приложения для вашего телефона Android, частично по этой причине. Так как нет необходимости устанавливать ненадежные или плохо используемые приложения, избегайте! Также обратите внимание на поддельные приложения, которые кажутся подлинными, поскольку они часто могут быть опасными.

- Использование инструментов резервного копирования и программного обеспечения безопасности. Нет никаких причин, по которым кто-либо, получающий электронную почту и хранящий данные на своих карманных компьютерах (поскольку это, в сущности, смартфоны!), Не должен иметь ни инструмента резервного копирования, ни антивирусного программного обеспечения (желательно обоих).

В целом: будь в курсе

Существует множество угроз, о которых вы должны знать, готовых нанести удар по телефону через Wi-Fi, Bluetooth, SMS, из магазинов приложений или через отслеживание местоположения..

Естественно, вы не можете знать о каждой конкретной угрозе, но с помощью приведенных выше советов вы можете знать, что угрозы существуют, и что есть шаги, которые вы можете предпринять, чтобы минимизировать риски.

Как только вы узнаете это, вы должны действовать по нему - и защитить ваш смартфон, ваши данные и вашу личную безопасность.

Изображение предоставлено: шаблон телефонного чата через Shutterstock, защита КПК через Shutterstock, черный смартфон с глазком через Shutterstock, изображение iPhone через Shutterstock