Peter Holmes

0

5028

1034

На прошлой неделе мы рассмотрели некоторые основные угрозы социальной инженерии. Что такое социальная инженерия? [MakeUseOf Объясняет] Что такое социальная инженерия? [MakeUseOf Объясняет] Вы можете установить самый сильный и самый дорогой межсетевой экран в отрасли. Вы можете обучить сотрудников основным процедурам безопасности и важности выбора надежных паролей. Вы даже можете заблокировать серверную комнату - но как ... что вы, ваша компания или ваши сотрудники должны следить за этим. Короче говоря, социальная инженерия похожа на уловку доверия, когда злоумышленник получает доступ, информацию или деньги, завоевывая доверие жертвы..

На прошлой неделе мы рассмотрели некоторые основные угрозы социальной инженерии. Что такое социальная инженерия? [MakeUseOf Объясняет] Что такое социальная инженерия? [MakeUseOf Объясняет] Вы можете установить самый сильный и самый дорогой межсетевой экран в отрасли. Вы можете обучить сотрудников основным процедурам безопасности и важности выбора надежных паролей. Вы даже можете заблокировать серверную комнату - но как ... что вы, ваша компания или ваши сотрудники должны следить за этим. Короче говоря, социальная инженерия похожа на уловку доверия, когда злоумышленник получает доступ, информацию или деньги, завоевывая доверие жертвы..

Эти методы могут варьироваться от фишинг-мошенничества по электронной почте до сложных телефонных трюков и агрессивных атак с использованием предлогов. Хотя нет определенного способа остановить социальных инженеров, есть несколько вещей, которые следует помнить, чтобы предотвратить слишком серьезные атаки такого рода. Как всегда, ваша лучшая защита - это знания и постоянная бдительность.

Защита от физических атак

Многие компании рассказывают своим специалистам по сетевой безопасности об опасности физической атаки. Метод, известный как “впритык” используется во многих физических атаках, чтобы получить доступ к областям, ограниченным без разрешения. Эта атака основывается на простейшей человеческой вежливости - кто-то держит дверь - но как только злоумышленник получает физический доступ, нарушение безопасности становится очень серьезным.

Хотя это на самом деле не применимо в домашнем сценарии (вы вряд ли сейчас будете держать входную дверь открытой для незнакомца, не так ли?), Есть несколько вещей, которые вы можете сделать, чтобы уменьшить шансы стать жертвой социальной инженерии атака, которая зависит от физических материалов или местоположения.

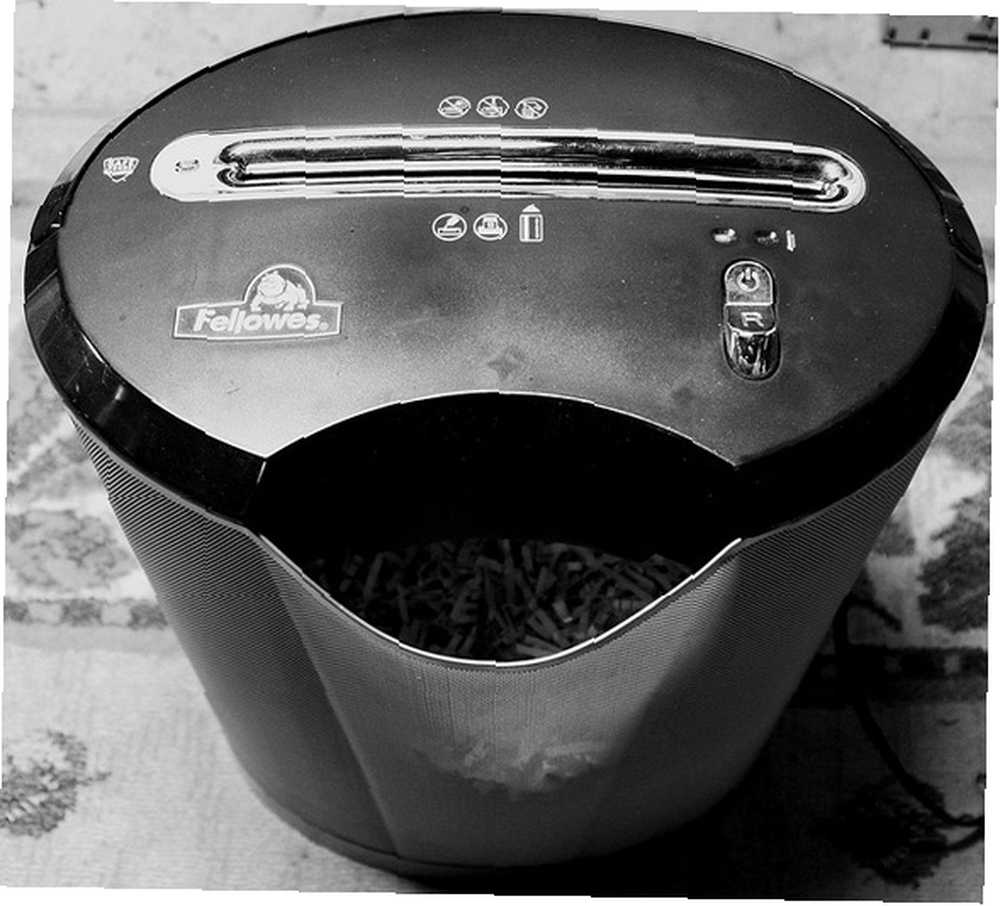

Предтекстирование - это метод, используемый злоумышленниками, которые сначала находят информацию о своей жертве (например, из счета или выписки по кредитной карте), которую они затем могут использовать против своей жертвы, убеждая их в том, что у них есть чувство авторитета. Самая базовая защита от такого рода атак (иногда их называют “дайвинг дайвинг”) уничтожая любые материалы, содержащие важную личную информацию.

Это также относится и к цифровым данным, поэтому старые жесткие диски должны быть надлежащим образом уничтожены (физически), а оптические носители также могут быть уничтожены. Некоторые компании даже принимают это до такой степени, что они блокируют свои отходы и следят за безопасностью. Подумайте о не измельченных бумажных документах, которые вы выбрасываете - календари, квитанции, счета и даже личные заметки - и затем подумайте, можно ли использовать эту информацию против вас..

Мысль о краже со взломом не особенно хороша, но если ваш ноутбук был украден, выследите и верните ваш украденный ноутбук с добычей, разыщите и завтра верните ваш украденный ноутбук с добычей, будет ли он надлежащим образом заблокирован? Ноутбуки, смартфоны и другие устройства, обеспечивающие доступ к вашей личной информации, учетным записям электронной почты и социальным сетям, всегда должны быть защищены надежными паролями. Как создать надежный пароль, который вы не забудете Как создать надежный пароль, который вы не забудете Знаете ли вы, как создать и запомнить хороший пароль? Вот несколько советов и приемов для поддержания надежных, отдельных паролей для всех ваших учетных записей в Интернете. и коды. Если вы действительно параноики по поводу кражи, возможно, вы даже захотите зашифровать данные на своем жестком диске, используя что-то вроде TrueCrypt. Как создать зашифрованные папки. Другие нельзя просмотреть с помощью Truecrypt 7. Как сделать зашифрованные папки. Другие не смогут просмотреть с помощью Truecrypt 7. или BitLocker.

Помните - любая информация, которую может извлечь вор, может быть использована против вас в будущих атаках, спустя месяцы или годы после инцидента.

Приманки - оставляя вредоносное устройство, такое как скомпрометированный USB-накопитель, там, где его легко найти, - легко избежать, не позволяя вашим любопытствам одолеть вас. Если вы найдете USB-флешку на своем крыльце, относитесь к ней с большим подозрением. Флешки можно использовать для установки кейлоггеров, троянов и другого нежелательного программного обеспечения для извлечения информации и представления очень реальной угрозы..

Предотвращение психологических атак

Почти все атаки социальной инженерии являются психологическими по своему определению, но в отличие от предлогов, которые требуют предварительного знания, некоторые атаки являются чисто психологическими. Защита от такого рода атак в настоящее время является большим приоритетом для многих компаний, и это включает в себя образование, бдительность и частое мышление как злоумышленника..

Компании теперь начинают обучать персонал на каждом уровне, так как большинство атак начинается с охранника у ворот или у администратора на стойке регистрации. Обычно это включает в себя инструктирование сотрудников о подозрительных запросах, настойчивых людях или о чем-то, что просто не складывается. Эта бдительность легко переносится в вашу повседневную жизнь, но зависит от вашей способности выявлять запросы на конфиденциальную информацию.

В то время как онлайн-атаки по электронной почте и мгновенные сообщения становятся все более частыми, социальные инженерные атаки по телефону (и VoIP, который усложняет отслеживание источника) по-прежнему представляют собой реальную угрозу. Самый простой способ избежать атаки - это завершить вызов, как только вы что-то подозреваете.

Вполне возможно, что ваш банк позвонит вам, но редко, если бы они попросили ваш пароль или другую информацию сразу. Если такой звонок происходит, запросите номер телефона банка, перепроверьте его и перезвоните. Это может занять дополнительные пять минут, но ваши средства и личная информация в безопасности и банк будут Понимаю. Точно так же охранная компания вряд ли позвонит, чтобы предупредить вас о проблемах с вашим компьютером. Относитесь ко всем звонкам как к мошенничеству, будьте подозрительны и не ставьте под угрозу свой компьютер Техники по компьютерным телефонам с холодными вызовами: не поддавайтесь мошенничеству как этот Предупреждение о мошенничестве!] Вы, наверное, слышали термин «не мошенник», но я всегда любил «не мошенник технический писатель» сам. Я не говорю, что мы непогрешимы, но если ваша афера связана с Интернетом, Windows ... или купить то, что они продают!

Образование - лучшая защита, поэтому, следуя методам безопасности и новостям, вы сможете определить потенциальную атаку. Ресурсы, такие как Social-Engineer.org, пытаются обучить людей методам, используемым социальными инженерами, и имеется много доступной информации..

Несколько вещей для запоминания

Уверенность является основной тактикой социального инженера и будет использоваться для получения доступа к физическим местам, конфиденциальной информации и, в более широком масштабе, к конфиденциальным данным компании. Система настолько сильна, насколько слаба ее защита, а в случае социальной инженерии это означает, что люди не знают об используемых угрозах и методах..

Заключение

Процитируем Кевина Митника, которому удалось побродить по крупнейшей конференции по безопасности в мире, без бейджей и без контроля (RSA 2001): “Вы можете потратить целое состояние на приобретение технологий и услуг у каждого экспонента, докладчика и спонсора на конференции RSA, и ваша сетевая инфраструктура может оставаться уязвимой для старомодных манипуляций.”. Это верно для замков на ваших дверях и сигнализации в вашем доме, поэтому следите за тактикой социальной инженерии на работе и дома.

Были ли у вас такие атаки? Вы работаете в компании, которая недавно начала информировать сотрудников об опасностях? Дайте нам знать, что вы думаете, в комментариях ниже.

Авторы изображения: Уничтожитель бумаги «Волк в овечьей шкуре» (Крис Шойфеле), Жесткий диск (jon_a_ross), Телефон на столе (Radio.Guy), Прием Mozilla (Найл Кеннеди),