Brian Curtis

0

3700

814

Быстрый поиск Google для “шпионское программное обеспечение” дает более 100 миллионов результатов. Очевидно, существует огромный интерес к шпионскому программному обеспечению и гаджетам. Независимо от мотивации или оправдания шпионажа (например, супружеской неверности), шпионаж является незаконным и является грубым вторжением в частную жизнь в большинстве стран мира..

В этой статье рассказывается о различных методах, которые ваш супруг, работодатель или кто-либо еще, кто интересуется - гнусными или какими-либо иными - вашими личными делами, может использовать для слежки за вами. В каждом случае я пытался обеспечить практическую защиту.

Шпионские приложения для смартфонов

Цифровой век предоставил нам множество удобств и удобств. Одним из них является смартфон. Но наша высокая зависимость от смартфонов делает нас легкой мишенью для шпионажа. Мобильные шпионские приложения продаются как горячие пирожки.

После установки на вашем смартфоне такие приложения используют ваше подключение для передачи данных, чтобы тайно отправлять журналы на удаленный сервер. Эти журналы могут включать в себя:

- Вызовы

- Текстовые сообщения

- Данные из Facebook, Twitter, WhatsApp, Skype и Viber

Шпионские приложения также могут загружать сохраненные изображения с камеры и активировать микрофон телефона, чтобы шпион мог прослушивать ваши разговоры. Усовершенствованные приложения даже позволяют шпиону прослушивать телефонные разговоры, используя технику, похожую на конференц-связь. Шпионские приложения также регистрируют и загружают информацию о местоположении, используя встроенный приемник GPS, беспроводные сети или идентификаторы сотовой сети..

Эти приложения не имеют пользовательского интерфейса, поэтому вы не можете легко найти их на своем смартфоне. Шпион может получить доступ к журналам через веб-интерфейс из любой точки мира..

Что делать: Фактическое владение смартфоном требуется для того, чтобы установить шпионское ПО. Это занимает всего пять минут в среднем. Шпион обычно добивается этого, ожидая, пока вы оставите свой телефон без присмотра. Также можно использовать более изощренные и креативные методы, например, притвориться, что у их телефона разряжена батарея, и одолжить телефон, чтобы сделать звонок.

Следовательно, первый шаг здравого смысла к защите себя состоит в том, чтобы убедитесь, что ваш телефон всегда с вами. Далее реализуем следующие меры:

- Используйте хороший надежный пароль блокировки экрана

- Избегайте шаблонных замков и Face Unlock на Android, которые можно легко взломать.

- Остерегайтесь любопытных глаз при вводе пароля. Вы будете удивлены тем, как легко читать чужой код разблокировки, когда он не знает, что вы ищете..

- Можно узнать, установлено ли на вашем телефоне шпионское ПО, наблюдая за телефоном на предмет странного поведения, такого как включение подсветки без особой причины..

- Проверьте панель уведомлений о данных, чтобы увидеть, если ваш телефон подключается к Интернету без видимой причины.

- Мониторинг использования полосы пропускания Почему вам не нужны сторонние приложения для управления фоновыми данными в Android Jelly Bean Почему вам не нужны сторонние приложения для управления фоновыми данными в Android Jelly Bean Если вы похожи на большинство людей, вам не нравится У вас нет неограниченных данных, и вы не хотите выходить за рамки данных. Телефоны с Android Jelly Bean содержат мощные инструменты для отслеживания использования ваших мобильных данных, настройки… с помощью приложения для мониторинга данных. Шпионские приложения стремятся увеличить пропускную способность при загрузке журналов на удаленный сервер. Проверьте список приложений на наличие каких-либо странных приложений и удалите все, что вы не узнаете.

- Если вы ничего не можете найти, но твердо уверены, что ваш телефон Android был взломан, сделайте резервную копию данных и восстановите заводские настройки телефона.

- Установите мобильное приложение безопасности, такое как F-Secure, чтобы предотвратить установку шпионских программ в будущем..

Для установки шпионских программ iPhone должен быть взломан. Лучшее свидетельство джейлбрейка на iPhone Опасности программного обеспечения iPhone Spy & Как его обнаружить Опасности программного обеспечения iPhone Spy & Как его обнаружить Учитывая шпионаж на iPhone? Думаете, у вас есть взломанное устройство? Вот что вам нужно знать. это приложение Cydia (см. изображение ниже), которое предоставляет доступ к альтернативному хранилищу для взломанных устройств iOS. если ты найти значок Cydia, у вас есть веские основания подозревать, что ваш iPhone прослушивается. Избавься от этого обновление прошивки; это меняет джейлбрейк. Однако тот факт, что вы не можете найти значок Cydia, не означает, что ваш телефон не был взломан. Шпион мог скрыть свои следы, установив приложение, которое скрывает значки. SBSettings Установите эти переключатели SBSettings и упростите свою жизнь [Cydia Tweak] Установите эти переключатели SBSettings и упростите свою жизнь [Cydia Tweak] SBSettings делает жизнь проще. Позволить мне отключить Bluetooth, Wi-Fi и другие настройки за считанные секунды - одна из самых удивительных вещей в мире. SBSettings существует уже столько лет, сколько я себя помню… это приложение Cydia, которое может предотвратить появление определенных значков. Он даже скрывает свою иконку. Найдите SBSettings, проводя слева направо в строке состояния. Откройте его и проверьте, нет ли скрытых значков.

Desktop Spying

Приложения удаленного доступа и клавиатурные шпионы - это оружие выбора для шпионов, которые хотят взломать ваш компьютер. Приложение, такое как VNC, позволяет удаленно просматривать все ваши действия на компьютере. Key logger записывает все нажатия клавиш. Все, что нужно сделать шпиону - это прочитать журнал и найти пароли к своей электронной почте, Facebook и другим сайтам..

Что делать: Чтобы избежать слежки за вашим компьютером, примите следующие меры:

- Настройте компьютер на блокировку экрана, если он не используется в течение трех минут.

- Использование надежного надежного пароля Как создать надежный пароль, который вы не забудете Как создать надежный пароль, который вы не забудете Знаете ли вы, как создать и запомнить надежный пароль? Вот несколько советов и рекомендаций по созданию надежных отдельных паролей для всех ваших учетных записей в Интернете.. .

- Как правило, никогда не позволяйте никому использовать ваш компьютер в качестве администратора. Если вы используете компьютер совместно с другими людьми дома, создайте отдельные учетные записи пользователей. Только администратор должен иметь возможность устанавливать приложения. Если это невозможно, регулярно проверяйте список установленного программного обеспечения, чтобы узнать, существует ли какое-либо программное обеспечение, которое вы не можете распознать. Если это так, это может быть признаком того, что кто-то отслеживал на вашем компьютере. 4 способа узнать, кто-то отслеживал на вашем компьютере. 4 способа узнать, кто-то отслеживал на вашем компьютере. У вас есть подозрения, но как вы можете узнать, кто-то шпионил на вашем компьютере? .

Если вы подозреваете, что за вашим офисным компьютером ведется мониторинг, избегайте посещать сайты, о которых ваш босс не хотел бы знать.

Важно отметить, что большинство программ-шпионов полностью не обнаруживаются. Регистратор ключей может не отображаться в списке «Установка и удаление программ» или даже в диспетчере задач. Чтобы избавиться от клавиатурных шпионов и других программ-шпионов в Windows, вам необходимо установить антишпионскую программу, например бесплатную версию SpyBot Search & Destroy или Malwarebytes Premium. Если вы не можете решить проблему, загрузитесь в безопасном режиме (нажмите и удерживайте F8 при перезагрузке компьютера) и попробуйте снова запустить программу защиты от шпионских программ. MacScan хорошо работает для Mac. Если вы все еще не можете избавиться от проблемы, создайте резервную копию важных файлов и переустановите операционную систему. Это должно полностью удалить вредоносные программы еще в вашей системе. Кроме того, прочитайте статью Айбека о том, как обмануть программное обеспечение для регистрации ключей. Как обмануть шпионское ПО Keylogger Как обмануть шпионское ПО Keylogger .

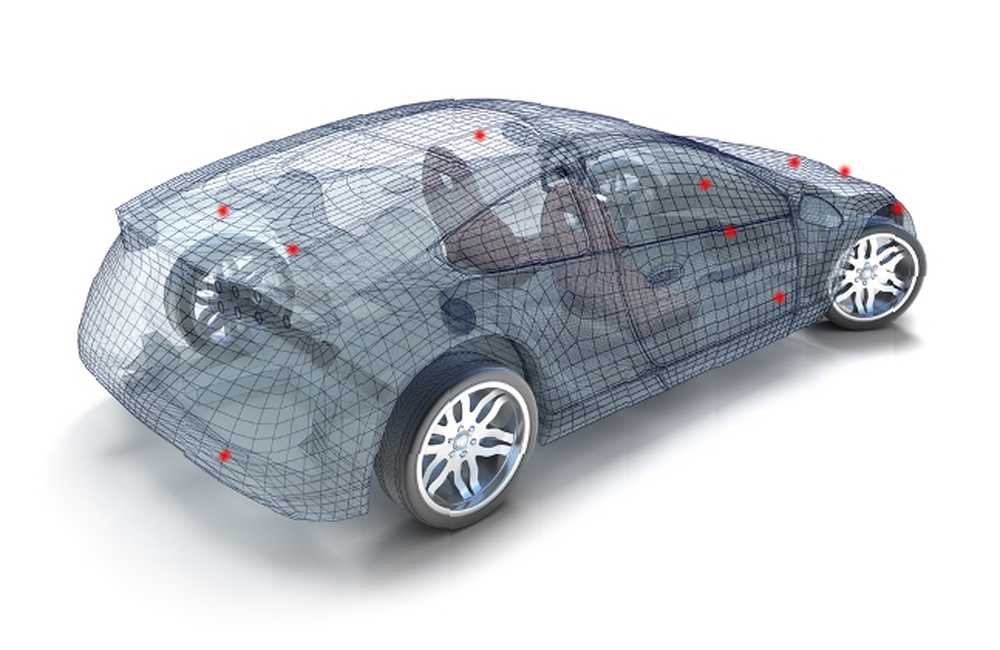

GPS-устройства слежения

Установка устройства GPS на автомобиле чрезвычайно проста. Любой уважающий себя шпион подумает о размещении GPS-трекера на вашем автомобиле..

Что делать: Есть много контрольных признаков того, что ваша машина отслеживается. Если вы подозреваете, что кто-то следит за вами с помощью GPS, следующие места идеально подходят для сокрытия устройств GPS:

- Внутри пластиковый бампер

- Под щитом ошибка

- Под грилем

- Разрыв между капотом и окном

- Под передней панелью приборов

- Внутренние дверные динамики

- Верхняя часть крыши

- Внутренние задние динамики

- Под задней панелью из ткани

- Внутри заднего третьего стоп-сигнала

- Внутри задний пластиковый бампер

- В бардачке

В наши дни трекеры могут быть такими же маленькими, как спичечная коробка, поэтому вы должны быть очень внимательны. Вы также должны проверить OBD вашего автомобиля (Встроенная диагностика) порт для всего, что подключено. Это порт, который ваш механик подключает к компьютеру для диагностики компьютера. Обычно он расположен под передней панелью приборов. GPS-трекер OBD имеет преимущество в том, что он питается напрямую от электрической системы автомобиля. Устройства, не поддерживающие OBD, в конечном итоге перестанут работать, поэтому любой, кто хочет следить за вами в течение длительного времени, предпочтет устройство OBD. Если гаджеты не ваши вещи, вы всегда можете нанять специалиста по электронике для проверки вашего автомобиля для любых устройств слежения.

Вы также можете глушить сигнал GPS с глушителем GPS Эти гаджеты легко доступны в интернет-магазинах и стоят всего пару долларов. Большинство из них подключаются к автомобильному 12-вольтовому адаптеру и могут создавать помехи для любого сигнала GPS на расстоянии до 500 метров. Однако в некоторых странах, таких как США и Австралия, устройства с помехами GPS запрещены..

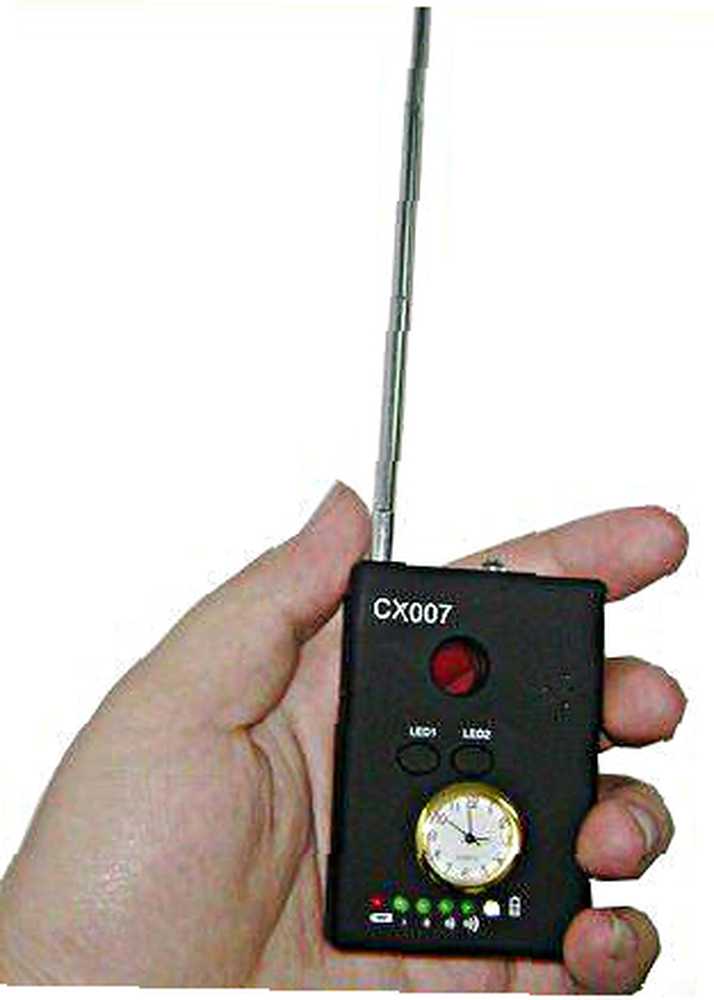

Камеры и микрофоны

Из-за значительных достижений в технологии камер, таких как ночное видение и миниатюризация, скрытые камеры развертываются в широком масштабе..

Что делать: Если вы подозреваете, что в вашем доме, офисе или автомобиле есть скрытые камеры, вы можете начать с поиска обычных мест. Для зданий проверьте:

- Светильники

- Детекторы дыма

- Полки

- Компьютерные колонки

- Под столешницами

- Полки

- Цветочные горшки

- Абажуры

- Часы

- Настенные рисунки

- Любое другое место, которое может скрыть миниатюрную камеру

Также, искать черные точки в стенах это может предупредить вас о наличии камеры-обскуры. Вы также можете выключить свет ночью и искать крошечные зеленые или красные светодиодные фонари. Светят фонариком на зеркала подобрать любые скрытые камеры. В автомобилях проверьте зеркало заднего вида, крышу и панель приборов. Если вы хотите быть абсолютно уверенным, радиочастотный (РЧ) детектор, оснащенный скрытым видоискателем, стоит менее 50 долларов и будет обнаруживать все типы скрытых камер. Беспроводные камеры передают на частотах от 900 МГц до 5,8 ГГц. РЧ-детектор предупредит вас о передаче и затем вы можете исследовать область дальше, чтобы определить источник. Искатель камеры объектива обнаружит проводные камеры. Он излучает красный светодиод, который отражается от объектива шпионской камеры. Все, что вам нужно сделать, это посмотреть в прицел, чтобы увидеть блеск объектива камеры. Скрытые микрофоны также можно обнаружить с помощью РЧ-детектора.

Что дальше?

Выяснить, что ваш начальник незаконно следит за вами или подглядывает, довольно легко; немедленно уведомить правоохранительные органы.

Но если за вами следит ваш супруг, это может быть довольно огорчительно и даже травмировать, особенно если вы совершенно невиновны. Мысль о том, что близкий человек питает недоверие, может вызвать сильные эмоции. Я не могу сказать вам, что делать в такой ситуации; вам придется принять это решение самостоятельно. С другой стороны, если ваш супруг шпионит за вами и ловит вас на мошенничестве, это оставит вас в ловушке-22.

Говоря о шпионаже, есть также опасение, что аппаратное обеспечение Huawei 5G является каналом для шпионажа со стороны правительства Китая. Давайте посмотрим, действительно ли Huawei представляет собой угрозу национальной безопасности. Аппаратное обеспечение Huawei 5G представляется угрозой национальной безопасности. Объяснение аппаратного обеспечения Huawei 5G - угрозы национальной безопасности. Вы слышали, как аппаратное обеспечение Huawei может представлять угрозу национальной безопасности, но это угроза от китайской технологической фирмы реал? .

Кредиты изображений: JD Hancock через Flickr, взломанный смартфон через Shutterstock, хакер с ноутбуком через Shutterstock, модель Wireframe Care через Shutterstock, мониторинг камеры через Shutterstock