Peter Holmes

0

2147

136

Если вы ранее настраивали беспроводную сеть, вы, вероятно, читали или вам сказали использовать WPA2 вместо WEP, потому что WEP - это плохо. Это почему? И что такое WEP??

Если вы ранее настраивали беспроводную сеть, вы, вероятно, читали или вам сказали использовать WPA2 вместо WEP, потому что WEP - это плохо. Это почему? И что такое WEP??

Хорошие вопросы WEP был первым стандартизированным способом защиты беспроводных сетей. Он шифрует ваши данные - что хорошо - но не настолько хорошо, чтобы не дать людям подслушать, что плохо. Основная проблема с WEP заключается в том, что он был решен, то есть любой может взломать сеть WEP с помощью свободно доступных инструментов..

Представьте себе, если какой-то замок для двери можно открыть, используя только кредитную карту - просто вставьте карту под защелку, потяните вверх, и вы окажетесь внутри. Это проблема, верно? Любой, кто знает об этой слабости, может открыть любую дверь, используя этот замок.

А теперь представьте, если бы большинство людей знали, что этот вид двери можно легко открыть. Вы бы не использовали эту дверь для защиты своего дома - это немного лучше, чем вообще не закрывать дверь, но не так много, потому что у этого замка есть слабость, и все знают, что это за слабость, этот замок больше не нужен.

У WEP есть слабость, и все знают, что это за слабость. WEP немного лучше, чем вообще не защищать вашу беспроводную сеть, но не намного. Если вы используете WEP, любой может взломать ваш код за несколько минут и начать использовать WiFi - и отслеживать все, что вы делаете в Интернете. Это может означать, что дети используют вашу беспроводную связь для загрузки телевизионных эпизодов, или это может означать, что преступники крадут вашу личность. В любом случае, оно того не стоит.

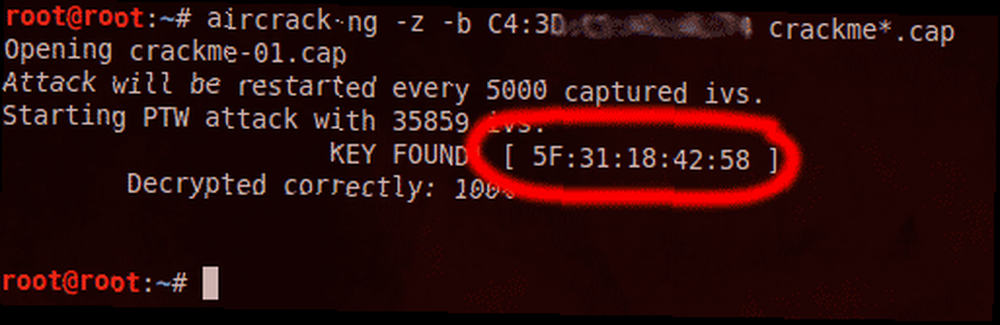

Взломать ключи WEP не так просто, как сдвинуть кредитную карту, чтобы открыть дверь, но это довольно близко. Не веришь мне? Ознакомьтесь с руководством Джеймса по взлому WEP-сети. Как взломать собственную WEP-сеть, чтобы узнать, насколько она на самом деле небезопасна. Как взломать собственную WEP-сеть, чтобы выяснить, насколько она на самом деле небезопасна. Мы постоянно говорим вам, что используя WEP, чтобы «защитить» вашу беспроводную сеть, действительно дурацкая игра, но люди все еще делают это. Сегодня я хотел бы показать вам, насколько на самом деле небезопасен WEP, используя… Backtrack Linux. Вы будете удивлены, насколько простой процесс. Есть причина, по которой индустрия кредитных карт запретила обработку платежей по сети WEP - это принципиально небезопасно.

Что такое WEP?

WEP означает Wired Equivalent Privacy. Трудно придумать что-то более безопасное, чем прямая проводная передача информации - если кто-то не имеет доступа к телеграмме, он не может ничего сделать, чтобы перехватить сигнал. Таким образом, название WEP обрисовывает в общих чертах причину, по которой он существует - чтобы обеспечить безопасность проводного соединения в мире беспроводной связи.

Если на вашем беспроводном маршрутизаторе нет защиты, это проблема. Если отдельные сайты не обеспечивают безопасность, все, что вы делаете в сети, может увидеть любой человек, находящийся рядом с вашей сетью, достаточно любопытный, чтобы подглядывать за вами. Им даже не нужно подключаться к вашей сети: вы буквально транслируете это. Каждый пароль, каждый поиск, каждое непослушное изображение загружено - если только сайты, которые вы просматриваете, не используют SSL для шифрования трафика (то есть вы видите “https: //” в адресной строке) вы уязвимы.

WEP был разработан, чтобы остановить такое отслеживание путем шифрования вашего трафика. И это сработало некоторое время. WEP стал стандартом в 1999 году, но к 2001 году он был полностью решен - любой мог взломать сеть WEP и быстро посмотреть, что с ней происходит. Это также позволяет неавторизованным людям подключаться к вашей сети, предоставляя им доступ к любым общим файлам и многим другим, в зависимости от их навыков..

Почему WEP сосет?

Эта статья 2001 года, написанная Никитой Борисовым, Яном Голдбергом и Дэвидом Вагнером из Калифорнийского университета в Беркли, хорошо описывает недостатки WEP. Прочитайте его, если хотите получить полное объяснение недостатков WEP.

Это сложный недостаток без жаргона, но я собираюсь попробовать. Стандартная сеть, зашифрованная WEP, использует два ключа для шифрования каждого бита отправляемой информации. Первый - это ваш пароль, который устанавливается на маршрутизаторе и вводится такими пользователями, как вы, которые хотели бы подключиться к сети. Второй ключ, используемый для шифрования всей информации, является случайно сгенерированным ключом, который называется IV.

Опять я здесь упрощаю. Если вы можете объяснить лучше, пожалуйста, сделайте это в комментариях ниже.

Если предположить, что каждый ключ IV полностью отличается от любого другого ключа IV, проблем нет. Но вы не можете этого допустить, потому что WEP использует такие короткие IV ключи, что существует только около 16 миллионов возможных. Ключи для внутривенного вливания настолько короткие, что их недостаточно, чтобы их можно было обойти Из-за огромного объема передаваемой информации неизбежно произойдет повторение. И как только повторение происходит, легко выяснить, что представляет собой передаваемое сообщение, и оттуда выяснить, что представляет собой каждый бит передаваемой информации, независимо от ключа IV. У вас есть пароль, предоставляющий вам полный доступ.

Есть много разных способов взлома сети WEP на данный момент, но большинство из них сводятся к этому в некотором роде. Опять же, прочитайте эту статью, если вы хотите больше подробностей.

Что использовать вместо?

Когда стало очевидно, что WEP был в корне ошибочным, для его замены был создан другой протокол - WPA. Но даже это было предназначено, чтобы быть временным, и также уязвимо в некоторых отношениях. Вот почему сегодня рекомендуется защищать свою сеть с помощью WPA2. Это не надежно, но с безопасным паролем ваш интернет-трафик через WPA2 максимально безопасен.

Любопытно, насколько вы защищены? Прочитайте статью Джеймса о том, как легко взломать сеть Wi-Fi. Как легко взломать сеть Wi-Fi? Насколько легко взломать сеть Wi-Fi? Безопасность Wi-Fi важна. Вы не хотите, чтобы злоумышленники воспользовались вашей драгоценной пропускной способностью - или еще хуже. Есть несколько заблуждений относительно безопасности Wi-Fi, и мы здесь, чтобы развеять их. , который описывает недостатки в WPA2 и предоставляет советы для дальнейшей безопасности.

Если ваш маршрутизатор не поддерживает WPA2, самое время заменить его. Если это не вариант прямо сейчас, Кристиан обрисовал в общих чертах, как обезопасить вашу беспроводную сеть в краткосрочной перспективе, присвоив ей агрессивное имя Защищайте свой беспроводной маршрутизатор в краткосрочной перспективе, присваивая ему агрессивное имя Защищайте свой беспроводной маршрутизатор в краткосрочной перспективе, назначая Это агрессивное имя По мере того, как все больше устройств поставляются с беспроводными сетевыми возможностями, становится все более важным иметь маршрутизаторы, способные обрабатывать соединения от таких устройств, как планшеты, ноутбуки и мобильные телефоны. Проблема в том, что многие ... Это не долгосрочное решение, но лучше, чем ничего.

У вас есть другие советы по безопасности? Поделитесь ими в комментариях ниже, потому что я всегда ценю разговор.

Кредит изображения: через Shutterstock